最近はIoTデバイスもWi-Fiなどのワイヤレスで接続されるケースが多くなってきています。Wi-Fiデバイスの認証プロトコルも最近はWPA-Enterpriseのように安全性の高いものが求められます。この世界でも、エンドツーエンドのセキュリティの実現にはTLSのベース公開鍵認証の仕組みが使われるのですが、ワイヤレス特有の配慮もされています。

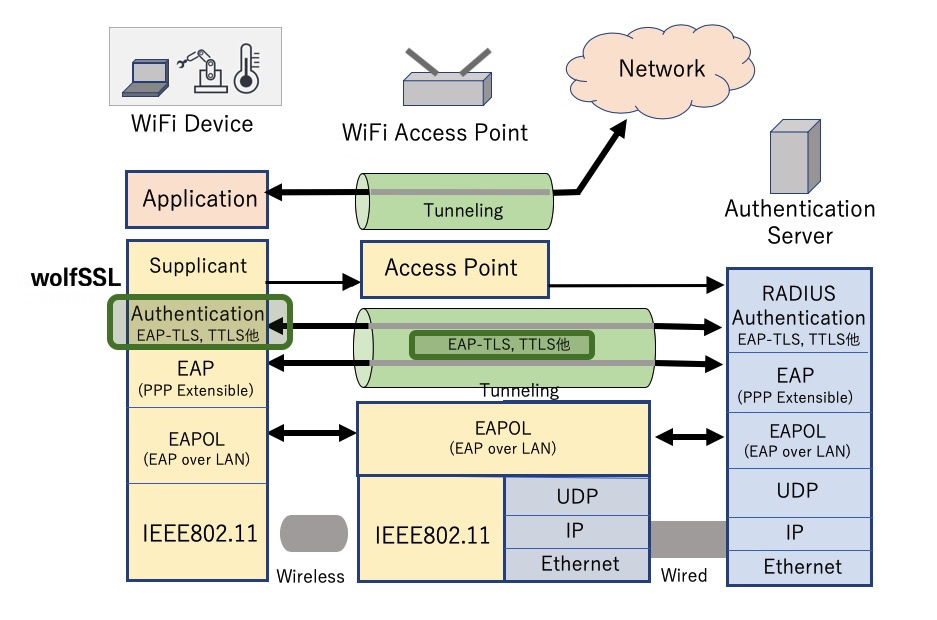

今回は、この分野で広く使われているOSSであるWPA Supplicant とwolfSSLの提供するEAP-TLSについて、その仕組みを簡単に紹介しましょう。下の図は、Wi-Fiデバイス、アクセスポイント、そして認証サーバの間でのEAP-TLS(Extensible Authentication Protocol-Transport Layer Security)によるデバイス認証プロトコルの様子をまとめたものです。

デバイスとアクセスポイントの間はワイヤレス接続ですから、まずは、盗聴、なりすましに関して十分な安全性を確保しなければいけません。ある程度の規模のオフィスや工場ならば、複数のアクセスポイントが設置されるはずです。しかし、デバイスが許される範囲でどのアクセスポイントにもアクセスできるようにするためには、認証サービスは一元化したいという要求があります。その場合、一般的にはデバイス側はワイヤレス接続なのに対して、認証サーバへの接続は有線接続となり、複数のプロトコルをまたぐことになります。

図1:EAP-TLSとデバイス認証の構成例

デバイスがアクセスポイント(AP)に参加する場合、アクセスポイントはまずデバイスとAPの間の安全な通信を確保します。次にエンドツーエンドのセキュリティを確保するために、認証サーバに認証プロセス開始を要求します。

この認証プロセスそのものは、デバイスと認証サーバで直接行われます。その間、アクセスポイントはEAPOL(EAP over LAN)を利用して単なるトンネルとしての機能を提供、その上で認証のためのハンドシェークの通信が行われます。ここで使われるのがEAP-TLSです。

EAP-TLSはTLSの相互認証(クライアントとサーバの双方の正当性をお互いに認証)をベースにEAPのもとで動作するプロトコルを実現するものです。EAP-TLSでは、デバイスと認証サーバの両方にそれぞれの証明書を必要とします。そのままでは多数のデバイス上の証明書を管理しなければならない煩雑さも伴う面もあります。そのため、主にデバイス側の利用環境に対応しいくつかの派生形も利用されています。

wolfSSLのEAP-TLSに関してさらに詳しい情報はinfo@wolfssl.jp 宛、問い合わせください。

連載:wolfの仲間たち

第一回:全員集合

第二回:安全なファームウェア更新を支えるwolfBoot

第三回:安全なリモートコンソールwolfSSH

第四回:ハードウェアレベルのセキュリティを支えるwolfTPMとセキュアエレメント

第五回:最強のペア誕生 – cURLとwolfSSL

第六回:最近のwolfMQTT

第七回:UDPを安全に

第八回:暗号化ライブラリwolfCryptのFIPS認証

第一回:全員集合

第二回:安全なファームウェア更新を支えるwolfBoot

第三回:安全なリモートコンソールwolfSSH

第四回:ハードウェアレベルのセキュリティを支えるwolfTPMとセキュアエレメント

第五回:最強のペア誕生 – cURLとwolfSSL

第六回:最近のwolfMQTT

第七回:UDPを安全に

第八回:暗号化ライブラリwolfCryptのFIPS認証